10:09 - 15/05/2017

Đầu tuần này mã độc WannaCry sẽ lây lan nhanh

Theo nhận định của các chuyên gia an ninh mạng, mã độc tống tiền WannaCry sẽ tăng nhanh tốc độ lây lan vào sáng 15-5 khi mọi người trở lại làm việc vào đầu tuần.

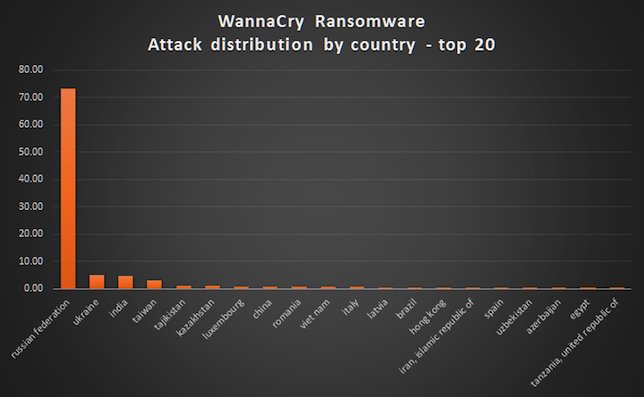

Theo Kaspersky Lab, Việt Nam nằm trong danh sách 20 quốc gia và lãnh thổ bị ảnh hưởng nhiều nhất bởi mã độc WannaCry. Ảnh: Kaspersky Lab

Hiện tại, theo thông tin cập nhật từ hãng tin Reuters thì số lượng máy tính bị lây nhiễm mã độc WannaCry đã tăng lên hơn 100.000. Các chuyên gia bảo mật cũng cho rằng có thể sẽ xuất hiện các biến thể của mã độc WannaCry và nguy cơ bảo mật cũng không thể lường trước được.

Một số chuyên gia an ninh mạng trong nước cũng cảnh báo, số lượng máy tính bị lây nhiễm mã độc tống tiền này sẽ tăng nhanh vào đầu tuần khi mọi người làm việc trở lại. Đặc biệt là những chiếc máy tính chưa kịp cài đặt bản vá bảo mật từ Microsoft sẽ sớm trở thành “mồi ngon” cho mã độc WannaCry nếu máy tính cùng mạng nội bộ bị nhiễm mã độc từ trước.

Ông Võ Đỗ Thắng, Giám đốc Trung tâm An ninh mạng Athena cho biết trước đó đã xuất hiện một số cơ quan, doanh nghiệp… bị nhiễm mã độc tống tiền, bị khóa dữ liệu và đòi tiền chuộc. Dự báo rằng vào đầu tuần sau, tốc độ lây lan của mã độc WannaCry sẽ tăng lên khi các doanh nghiệp, cơ quan mở máy tính làm việc trở lại.

Cục An toàn thông tin (ATTT) thuộc Bộ Thông tin và Truyền thông cũng vừa đưa ra thông tin cảnh báo mã độc WannaCry đã khai thác một số lỗ hổng trên hệ điều hành Windows để tấn công vào các máy tính với mục tiêu mã hóa dữ liệu để đòi tiền chuộc, ảnh hưởng tới nhiều tổ chức, cá nhân trên phạm vi toàn cầu.

Cục ATTT cũng đưa ra một số biện pháp xử lý khẩn cấp như người dùng máy tính nên cập nhật ngay các phiên bản hệ điều hành Windows đang sử dụng. Riêng đối với các máy tính sử dụng Windows XP nên cập nhật bản mới nhất dành riêng cho sự cố này tại địa chỉ: https://www.microsoft.com/en-us/download/details.aspx?id=55245&WT.mc_id=rss_windows_allproducts hoặc tìm kiếm theo từ khóa bản cập nhật KB4012598 trên trang chủ của Microsoft. Kế đến, cập nhật các chương trình Antivirus đang sử dụng; đối với các máy tính không có phần mềm Antivirus cần cài đặt và sử dụng ngay một phần mềm Antivirus có bản quyền.

Kaspersky Lab phát hiện các tập tin liên quan đến WannaCry:

Trojan-Ransom.Win32.Scatter.uf

Trojan-Ransom.Win32.Scatter.tr

Trojan-Ransom.Win32.Fury.fr

Trojan-Ransom.Win32.Gen.djd

Trojan-Ransom.Win32.Wanna.b

Trojan-Ransom.Win32.Wanna.c

Trojan-Ransom.Win32.Wanna.d

Trojan-Ransom.Win32.Wanna.f

Trojan-Ransom.Win32.Zapchast.i

Trojan.Win64.EquationDrug.gen

Trojan.Win32.Generic

Hãng bảo mật Kaspersky cũng vừa khẳng định đã ngăn chặn thành công các tập tin lây nhiễm mã độc WannaCry. Kaspersky Lab đã phân tích dữ liệu và các hệ thống bảo mật của họ, xác nhận đã phát hiện ít nhất 45.000 cuộc tấn công tại 74 quốc gia, phần lớn xảy ra tại Nga. Kaspersky Lab cho biết Việt Nam nằm trong danh sách 20 quốc gia và vùng lãnh thổ bị ảnh hưởng nhiều nhất trên thế giới bao gồm Nga Ukraine, Ấn Độ, Đài Loan, Tajkistan, Kazakhstan, Luxembour, Trung Quốc, Romania, Việt Nam…

Theo Kaspersky Lab, mã độc tống tiền lây nhiễm vào máy tính bằng cách khai thác lỗ hổng bảo mật trên Windows, lỗ hỗng này được mô tả và cung cấp bản vá lỗi (Microsoft Security Bulletin MS17-010). Các nhóm hacker đã khai thác và sử dụng công cụ tấn công mạng có tên gọi “Eternal Blue” đã được công bố trước đó vào ngày 14/4/2017.

Các chuyên gia bảo mật cũng cho rằng số tiền chuộc dữ liệu sẽ tăng dần lên theo thời gian đếm ngược trên màn hình máy tính (bị khóa dữ liệu). Hacker còn đưa ra những lời đe dọa rằng người dùng sẽ hoàn toàn mất tập tin của họ sau thời gian đã thông báo nộp tiền chuộc.

Đại diện Kaspersky tại Việt Nam cho biết thêm các chuyên gia bảo mật của hãng đang tiếp tục làm việc với khả năng tạo ra công cụ để giải mã các máy tính bị khóa, bắt cóc dữ liệu (bởi mã độc tống tiền WannaCry). Kaspersky Lab sẽ cập nhật khi công cụ này sẵn sàng.

Các phần mở rộng mà mã độc nhắm tới để mã hóa gồm các nhóm định dạng sau:

+ Các phần mở rộng tập tin văn phòng thông thường được sử dụng (.ppt, .doc, .docx, .xlsx, .sxi).

+ Các định dạng văn phòng ít phổ biến và đặc thù của quốc gia (.sxw, .odt, .hwp).

+ Lưu trữ, tập tin phương tiện (.zip, .rar, .tar, .bz2, .mp4, .mkv)

+ Email và cơ sở dữ liệu email (.eml, .msg, .ost, .pst, .edb).

+ Các tập tin cơ sở dữ liệu (.sql, .accdb, .mdb, .dbf, .odb, .myd).

+ Mã nguồn và tập tin dự án của nhà phát triển (.php, .java, .cpp, .pas, .asm).

+ Khóa và chứng chỉ mã hóa (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

+ Các tác giả thiết kế đồ hoạ, tác giả và nhiếp ảnh gia (.vsd, .odg, .raw, .nf, .svg, .psd).

+ Tập tin máy ảo (.vmx, .vmdk, .vdi).

Theo TBKTSG

Ý kiến của bạn về bài viết

Không có chức năng bình luận cho bài viết này